Synchronisation Sécurisée : Comment Garder Plusieurs Appareils Privés Sans Perdre l'Accès

Avez-vous du mal à équilibrer l'accessibilité des emails sur différents appareils tout en gardant les messages sécurisés ? Ce guide complet explore comment atteindre à la fois un stockage d'emails axé sur la confidentialité et une synchronisation multi-appareils fluide, en examinant les protocoles techniques, les architectures locales versus cloud, et des stratégies concrètes pour la gestion sécurisée des emails sans compromettre la commodité.

Si vous lisez ceci, vous avez probablement ressenti la frustration d'essayer d'équilibrer l'accessibilité des emails sur votre ordinateur portable, votre smartphone et votre tablette tout en vous demandant si vos messages privés sont vraiment sécurisés. Vous n'êtes pas seul dans cette préoccupation. Des recherches menées par des fournisseurs d'emails axés sur la confidentialité révèlent que plus de 50 % des professionnels s'inquiètent d'un accès non autorisé à leurs données d'emails, mais ils ont besoin d'une synchronisation fluide sur plusieurs appareils pour maintenir leur productivité.

Le défi principal est simple mais significatif : les services de messagerie basés sur le cloud traditionnels rendent vos messages accessibles partout en stockant des copies complètes sur des serveurs centralisés, créant exactement le genre de point de défaillance unique que les experts en cybersécurité identifient comme des cibles à haut risque pour les violations de données. Pendant ce temps, l'alternative — conserver les emails uniquement sur des dispositifs locaux — semble éliminer l'accès sur plusieurs appareils que nécessite le travail moderne.

Ce guide complet examine comment vous pouvez atteindre les deux objectifs : maintenir un stockage d'emails sécurisé et privé tout en permettant une synchronisation fiable sur tous vos appareils. Nous explorerons les bases techniques des protocoles email, évaluerons les architectures de stockage local par rapport aux systèmes basés sur le cloud, et fournirons des stratégies concrètes pour mettre en œuvre une gestion des emails axée sur la confidentialité sans sacrifier la commodité.

Comprendre le défi de la synchronisation multi-appareils

La tension entre la vie privée et l'accessibilité découle de exigences techniques concurrentes. Vous avez besoin que vos emails soient immédiatement disponibles que vous vérifiiez des messages pendant votre trajet matinal sur votre smartphone, que vous répondiez depuis votre ordinateur portable dans un café, ou que vous consultiez des archives depuis votre bureau à la maison. Cela nécessite des mécanismes de synchronisation des données qui maintiennent la cohérence entre tous les appareils tout en veillant à ce que les actions effectuées sur un appareil—marquer un message comme lu, créer un dossier, organiser des emails—soient immédiatement reflétées partout ailleurs.

Selon des spécialistes de la gestion des données, une synchronisation efficace doit équilibrer trois facteurs critiques : la cohérence des données (s'assurer que tous les appareils affichent les mêmes informations), les mises à jour en temps réel (réflétant les changements immédiatement), et la sécurité (protéger les données lors de leur transmission et de leur stockage). Les services de messagerie cloud traditionnels atteignent les deux premiers objectifs en centralisant toutes les données sur des serveurs distants, mais ce choix architectural crée les vulnérabilités de la vie privée qui préoccupent de plus en plus les utilisateurs.

Le problème de la vie privée du stockage cloud

Lorsque les fournisseurs de cloud conservent des copies centralisées de toutes les données des utilisateurs sur des serveurs distants, ils créent des cibles attrayantes pour les cybercriminels cherchant à compromettre des millions de dossiers d'utilisateurs simultanément. Des violations de données récentes très médiatisées démontrent ce risque : des violations des données majeures ont exposé des informations client à des échelles sans précédent, avec des impacts financiers mesurés en millions et des dommages réputationnels s'étendant bien au-delà de la perte de données immédiate.

Au-delà des préoccupations de sécurité, le stockage cloud centralisé crée ce que les défenseurs de la vie privée décrivent comme une asymétrie fondamentale : vous perdez le contrôle direct sur l'emplacement de vos données, qui peut y accéder et comment elles sont traitées. Des fournisseurs de messagerie axés sur la confidentialité notent que les fournisseurs de services de messagerie peuvent analyser le contenu des messages à des fins publicitaires, partager des données avec des spécialistes du marketing tiers, ou être contraints par des demandes gouvernementales de remettre des archives complètes sans votre connaissance ou votre consentement explicite.

Ce problème architectural devient particulièrement aigu si vous traitez des informations sensibles. Les professionnels de la santé gérant des données de patients, les avocats traitant des communications privilégiées, les conseillers financiers gérant des transactions confidentielles, et les dirigeants d'entreprise discutant de stratégies propriétaires font tous face à des obligations de confidentialité accrues en vertu de divers cadres réglementaires. Même les métadonnées—informations sur les emails plutôt que sur le contenu des messages lui-même—présentent des risques pour la vie privée, comme avertissent les spécialistes de la conformité HIPAA que les adresses de l'expéditeur et du destinataire, les horodatages, les lignes de sujet, et les informations d'acheminement peuvent révéler des modèles sensibles sur les réseaux de communication, les relations professionnelles, et les structures organisationnelles.

Protocols de Synchronisation des Emails et Leurs Implications sur la Vie Privée

Comprendre comment les emails sont synchronisés sur plusieurs appareils nécessite d'examiner les protocoles techniques qui permettent aux systèmes de messagerie modernes de fonctionner. Votre choix de protocole détermine fondamentalement à la fois vos capacités de synchronisation et votre exposition à la vie privée.

IMAP : Le Standard Multi-Appareils

Le protocole Internet Message Access Protocol (IMAP) est devenu le standard dominant pour l'accès aux emails sur plusieurs dispositifs. La documentation technique des fournisseurs d'hébergement explique qu'IMAP maintient une connexion persistante entre les clients de messagerie et les serveurs de messagerie distants, synchronisant continuellement l'état des messages sur plusieurs appareils en temps réel. Lorsque vous marquez un email comme lu sur votre smartphone, ce changement de statut se synchronise avec votre ordinateur portable en quelques secondes. Lorsque vous créez un dossier sur votre bureau, ce dossier apparaît instantanément sur votre tablette.

Cependant, l'architecture d'IMAP ne nécessite pas intrinsèquement de stockage cloud ni de contrôle centralisé des données. Les mises en œuvre axées sur la vie privée utilisent IMAP comme protocole de synchronisation tout en mettant en œuvre un stockage local du contenu réel des emails. Dans ce modèle, les messages email sont téléchargés depuis le serveur IMAP et stockés localement sur chacun de vos appareils, le serveur conservant uniquement des métadonnées sur l'état des messages plutôt que le contenu réel. Le serveur IMAP fonctionne comme un coordinateur de synchronisation plutôt que comme un dépôt de données, garantissant que tous les appareils voient des informations cohérentes sur les messages existants, leurs emplacements dans les dossiers et leur statut de lecture, tandis que le contenu réel des messages reste sous votre contrôle sur les appareils locaux.

POP3 : Contrôle Local Sans Synchronisation

En revanche, POP3 implémente un modèle de récupération unidirectionnel conçu pour des scénarios plus simples où vous accédez aux emails à partir d'un seul appareil. Les comparaisons de protocoles email montrent que les clients POP3 téléchargent les messages depuis le serveur vers un appareil local et les suppriment généralement du serveur par la suite, rendant les messages disponibles uniquement sur l'appareil d'où ils ont été récupérés. Bien que cela offre un contrôle local complet des données des messages—aucunes copies de sauvegarde n'existent sur des serveurs distants qui pourraient être compromises—l'absence de synchronisation rend POP3 inadapté si vous avez besoin d'accéder aux emails depuis plusieurs appareils.

SMTP et Sécurité du Transport

Le protocole Simple Mail Transfer Protocol (SMTP) gère la transmission des emails sortants et peut être sécurisé à l'aide de cryptage Transport Layer Security, qui protège le contenu des messages pendant leur transmission entre les clients expéditeurs et les serveurs de messagerie. Cependant, SMTP seul ne fournit qu'un cryptage de transit—protégeant les données en cours de déplacement à travers les réseaux—plutôt qu'un cryptage de bout en bout qui empêcherait le serveur de messagerie d'accéder au contenu des messages.

Architecture de stockage local : l'alternative axée sur la vie privée

L'émergence de clients de messagerie axés sur la vie privée représente un changement architectural significatif par rapport au modèle centré sur le cloud qui a dominé la messagerie électronique grand public pendant les deux dernières décennies. Plutôt que de stocker tous vos emails sur les serveurs d'entreprise, les architectures axées sur le local conservent les données email exclusivement sur vos ordinateurs ou appareils.

Comment le stockage local change l'équation de la vie privée

La documentation officielle de Mailbird explique que l'application fonctionne comme un client de messagerie exclusivement local pour Windows et macOS, stockant tous les emails, pièces jointes et données personnelles directement sur votre ordinateur plutôt que sur les serveurs d'entreprise. Ce choix architectural a des implications profondes : parce que Mailbird ne peut pas accéder à vos emails même si légalement contraint ou techniquement violé, l'entreprise ne possède tout simplement pas l'infrastructure nécessaire pour accéder aux messages stockés.

Cette approche de stockage local redessine fondamentalement l'équation de la vie privée et de la sécurité. Lorsque les données de messagerie ne quittent jamais votre appareil, sauf lors de la transmission directement aux destinataires prévus, le profil de vulnérabilité change considérablement. Une violation affectant l'infrastructure de Mailbird—un scénario très peu probable étant donné que l'entreprise ne maintient pas de dépôts d'emails centralisés—n'exposerait pas vos messages, car ces messages n'ont jamais résidé sur les serveurs de Mailbird en premier lieu.

Le compromis de responsabilité

Le changement de responsabilité inhérent au stockage local n'est ni universellement positif ni universellement négatif : il représente un compromis délibéré qui échange la dépendance à la sécurité du fournisseur contre la responsabilité personnelle de la sécurité de l'appareil. Pour les utilisateurs capables de maintenir la sécurité de l'appareil, y compris en gardant les systèmes d'exploitation à jour avec des patches de sécurité, en utilisant le chiffrement de disque complet et en protégeant les appareils contre le vol physique, ce compromis offre une vie privée supérieure par rapport aux services cloud.

Vous devriez garder votre client de messagerie à jour pour recevoir des patches de sécurité, sauvegarder régulièrement les données locales vers un stockage protégé et envisager d'utiliser le chiffrement de disque complet pour protéger les emails stockés en cas de perte ou de vol de votre appareil. Pour les utilisateurs manquant de sophistication technique ou réticents à gérer la sécurité de l'appareil, les services cloud avec des équipes de sécurité professionnelles peuvent en réalité fournir une meilleure protection malgré les préoccupations en matière de vie privée.

Gestion multi-comptes avec le stockage local

La gestion multi-comptes devient particulièrement simple avec les architectures de stockage local. Mailbird vous permet de connecter plusieurs comptes Gmail, adresses email professionnelles, comptes personnels iCloud et comptes Outlook simultanément, affichant tous les messages entrants dans une boîte de réception unifiée ou filtrant par comptes spécifiques si nécessaire. Le processus de configuration implémente des normes modernes d'authentification OAuth2, ce qui signifie que l'application ne stocke jamais vos mots de passe localement mais reçoit plutôt des jetons d'authentification temporaires des fournisseurs de messagerie.

Cette approche architecturale améliore considérablement la sécurité par rapport aux anciens clients de messagerie qui stockaient les mots de passe dans des fichiers locaux potentiellement vulnérables. Vous pouvez maintenir des comptes séparés pour différents usages—comptes commerciaux pour les achats, comptes professionnels pour le travail, comptes sécurisés pour les communications sensibles—tout en accédant à tous les comptes via une interface unique et unifiée.

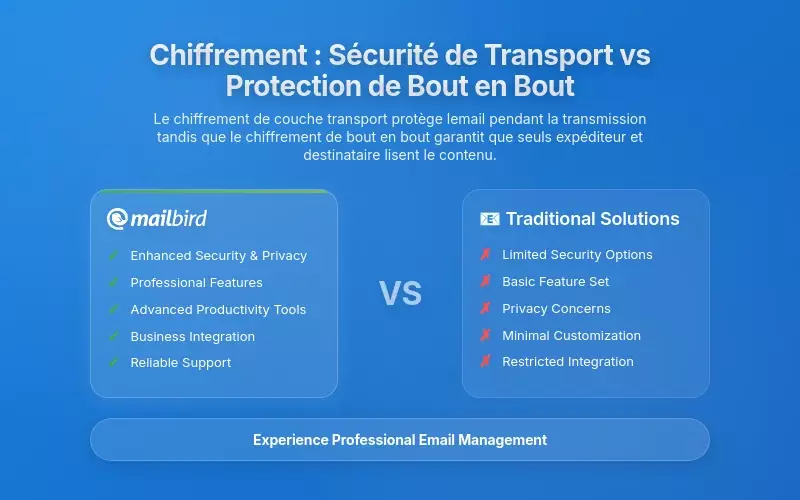

Mise en œuvre du chiffrement : Sécurité du transport contre protection de bout en bout

Une source fréquente de confusion dans les discussions sur la confidentialité des emails concerne la distinction entre le chiffrement au niveau du transport, qui protège les emails pendant leur transit à travers les réseaux, et le chiffrement de bout en bout, qui garantit que seul l'expéditeur et le destinataire peuvent lire le contenu du message. Comprendre cette distinction s'avère essentiel pour évaluer les solutions de sécurité des emails.

Sécurité de la couche de transport (TLS)

Des spécialistes de la sécurité expliquent que la sécurité de la couche de transport chiffre la connexion entre un client d'email et des serveurs de messagerie à l'aide d'un mécanisme de poignée de main où le client et le serveur s'authentifient mutuellement, sélectionnent des algorithmes de chiffrement et échangent des clés symétriques avant l'échange de données. Lorsque Mailbird se connecte aux serveurs de messagerie pour envoyer et recevoir des messages, il utilise des connexions chiffrées via le protocole HTTPS et les normes de sécurité de la couche de transport.

Cependant, le TLS ne fournit qu'un chiffrement de transit—protégeant les messages tandis qu'ils voyagent entre les clients et les serveurs. Une fois que les données atteignent le serveur de messagerie, elles deviennent non chiffrées et accessibles à quiconque ayant accès au serveur, y compris le prestataire de service lui-même. Pour de nombreux utilisateurs professionnels et communications courantes, le TLS joue un rôle important en empêchant la surveillance passive du réseau et les attaques de type homme du milieu pendant la transmission.

Normes de chiffrement de bout en bout

Le chiffrement de bout en bout met en œuvre une protection fondamentalement différente en s'assurant que le contenu du message reste chiffré de l'expéditeur à la transmission jusqu'au stockage du destinataire, seul l'expéditeur et le destinataire prévu possédant les clés de déchiffrement. Deux normes principales dominent le chiffrement des emails de bout en bout : Pretty Good Privacy (PGP) utilisant l'implémentation open-source OpenPGP, et Secure/Multipurpose Internet Mail Extensions (S/MIME).

OpenPGP représente l'implémentation open-source de PGP, les clients de messagerie modernes comme Mozilla Thunderbird la prenant en charge nativement. La force de PGP réside dans sa nature open-source, ses bases cryptographiques solides, et son indépendance vis-à-vis des autorités de certification centralisées. Le S/MIME adopte une approche différente, s'appuyant sur des autorités de certification plutôt que sur le modèle "Web of Trust" de PGP, faisant du S/MIME la norme mondiale de sécurité des emails principalement utilisée dans les environnements d'entreprise.

Combinaison de stockage local avec des fournisseurs chiffrés

Mailbird lui-même ne fournit pas de chiffrement de bout en bout intégré, ce qui crée une limitation pour les utilisateurs nécessitant une protection cryptographique maximale. Au lieu de cela, l'application utilise la sécurité de la couche de transport pour chiffrer les connexions entre votre ordinateur et les serveurs de messagerie pendant la transmission. Cependant, vous pouvez connecter Mailbird à des fournisseurs d'email chiffrés comme ProtonMail ou Mailfence qui mettent en œuvre le chiffrement de bout en bout au niveau du fournisseur.

La combinaison du stockage local de Mailbird avec un fournisseur d'email chiffré crée une architecture de confidentialité particulièrement robuste. Les utilisateurs connectant Mailbird à ProtonMail reçoivent un chiffrement de bout en bout au niveau du fournisseur, combiné avec la sécurité du stockage local de Mailbird, offrant une protection complète de la vie privée tout en maintenant des fonctionnalités de productivité.

Authentification Multi-Facteurs et Sécurité d'Authentification sur Plusieurs Appareils

Protéger l'accès aux emails sur plusieurs appareils nécessite des mécanismes d'authentification robustes qui empêchent l'accès non autorisé même si les mots de passe sont compromis. L'authentification multi-facteurs (MFA) ajoute une couche de sécurité critique en exigeant que vous fournissiez deux formes différentes de vérification avant d'accéder au compte.

Comment l'Authentification Fonctionne avec les Clients Email Locaux

Mailbird s'appuie sur l'authentification à deux facteurs des fournisseurs de messagerie connectés plutôt que de fournir sa propre mise en œuvre 2FA. Lorsque vous activez 2FA sur Gmail, Outlook, Yahoo, ProtonMail, ou d'autres services, ces protections d'authentification restent en vigueur lors de l'accès aux comptes via Mailbird. Cette approche architecturale est importante car cela signifie que vous devez activer 2FA sur tous les comptes de messagerie connectés pour garantir une protection complète des comptes.

Les approches modernes d'authentification ont évolué de manière significative par rapport aux systèmes traditionnels basés uniquement sur les mots de passe. Microsoft a adopté l'authentification OAuth2, qui offre une sécurité améliorée par rapport à l'authentification de base basée sur les mots de passe. Avec OAuth2, vous vous authentifiez en utilisant des jetons temporaires plutôt qu'en stockant des mots de passe dans des applications tierces, ce qui permet un contrôle d'accès détaillé et une révocation plus facile des autorisations des applications tierces.

Mise en Œuvre de l'Authentification à Deux Facteurs

Les spécialistes de l'authentification recommandent que l'authentification à deux facteurs fonctionne en exigeant que vous fournissiez deux formes d'authentification avant d'accéder à vos comptes—généralement quelque chose que vous savez (comme un mot de passe) et quelque chose que vous avez (comme un code provenant d'une application d'authentification ou une clé de sécurité matérielle). Même si un pirate devine ou vole vos identifiants, il ne peut pas accéder au compte sans le second facteur d'authentification.

Pour sécuriser votre configuration Mailbird, vous devez activer 2FA sur chaque compte email (Gmail, Outlook, Yahoo, ProtonMail, etc.), en vous rendant dans les paramètres de sécurité de chaque fournisseur et en activant l'authentification à deux facteurs en utilisant une application d'authentification comme Google Authenticator ou Authy. Pour une sécurité maximale, vous devez utiliser des clés de sécurité matérielles (YubiKey) si votre fournisseur d'email les prend en charge. Une fois activées, ces protections 2FA restent actives lors de l'accès aux comptes via Mailbird, empêchant l'accès non autorisé même si les mots de passe sont compromis.

Suivi des Emails : Menaces à la Vie Privée Cachées dans des Pixels Invisibles

Une menace pour la vie privée particulièrement insidieuse dans les emails modernes implique des mécanismes de suivi que les expéditeurs utilisent pour surveiller le comportement des destinataires. Vous ne le réalisez peut-être pas, mais de nombreux emails que vous recevez contiennent des outils de surveillance invisibles conçus pour rapporter des informations sur votre comportement.

Comment Fonctionnent les Pixels de Suivi

Des recherches révèlent que plus de 50 % des emails sont secrètement suivis à l'aide de pixels invisibles qui surveillent quand les destinataires ouvrent des messages, enregistrent leur emplacement, enregistrent des informations sur leur appareil et collectent d'autres données comportementales sensibles. L'outil de surveillance principal caché dans les boîtes de réception est déconcertamment simple : une image transparente mesurant exactement un par un pixel, intégrée dans des emails HTML comme une petite image invisible que les clients de messagerie demandent automatiquement à partir d'un serveur distant lorsque vous ouvrez des messages.

Au moment où vous ouvrez un email contenant un pixel de suivi, votre client de messagerie envoie une demande au serveur de l'expéditeur pour afficher cette image invisible, déclenchant une transmission immédiate de données qui révèle votre comportement à l'expéditeur. Chaque URL de pixel de suivi est unique pour chaque destinataire, ce qui signifie que les expéditeurs peuvent suivre non seulement si leur email a été ouvert, mais spécifiquement quelle adresse email l'a ouvert, créant des liens directs entre les identités et le comportement.

Ce que les Pixels de Suivi Révèlent sur Vous

La surveillance va bien au-delà du simple suivi des ouvertures. Les pixels de suivi collectent des données personnelles étendues, y compris des horodatages exacts indiquant quand les messages ont été ouverts jusqu'à la seconde, des adresses IP révélant des emplacements géographiques approximatifs parfois précis jusqu'aux quartiers, des informations sur les appareils révélant le type et le modèle du système d'exploitation, des informations sur le client de messagerie révélant quelles applications vous utilisez, et des modèles de comportement révélant combien de fois vous avez ouvert des messages.

Le suivi des emails va au-delà de l'analyse marketing pour présenter des menaces sérieuses pour la sécurité : des acteurs malveillants utilisent les pixels de suivi pour confirmer que les adresses email sont actives et surveillées avant de lancer des campagnes de phishing ciblées, vérifier les emplacements physiques pour permettre le doxxing et le profilage, et établir des modèles de communication qui permettent des attaques d'ingénierie sociale.

Blocage des Pixels de Suivi

Désactiver le chargement automatique des images dans les paramètres de Mailbird offre une protection efficace contre les pixels de suivi. Lorsque le chargement automatique des images est désactivé, les pixels de suivi ne peuvent pas exécuter leur fonction de surveillance car les clients de messagerie ne demandent jamais l'image au serveur de l'expéditeur, empêchant la transmission de données de retour à l'expéditeur. Vous pouvez configurer ces paramètres globalement pour désactiver le chargement des images pour tous les emails, ou mettre en œuvre des règles par expéditeur qui permettent le chargement des images uniquement pour les contacts de confiance tout en bloquant les images des expéditeurs inconnus.

Conformité au RGPD et réglementations internationales sur la vie privée

Si vous gérez des communications par email au-delà des frontières internationales, vous devez naviguer dans des cadres réglementaires complexes régissant la protection des données personnelles. Le Règlement Général sur la Protection des Données de l'Union Européenne représente le cadre de protection de la vie privée le plus complet et exécutoire, avec des exigences de conformité qui s'étendent de manière extraterritoriale à toute organisation traitant des données de résidents de l'UE, quelle que soit l'emplacement de l'entreprise.

Exigences du RGPD pour le traitement des emails

Les spécialistes de la conformité au RGPD notent que le paysage réglementaire s'est intensifié de manière spectaculaire en 2024-2026, avec des actions d'exécution entraînant des pénalités substantielles : une société néerlandaise de covoiturage a reçu une amende de 290 millions d'euros pour des transferts de données inappropriés vers les États-Unis, une entreprise d'IA a été sanctionnée par une amende de 30,5 millions d'euros pour avoir collecté des données de catégorie spéciale sans consentement, et Google a payé 200 millions d'euros pour des emails publicitaires déguisés.

Le RGPD impose des exigences spécifiques sur le traitement des emails. Une exigence fondamentale implique l'établissement d'Accords de Traitement des Données avec les fournisseurs de services d'email, décrivant les responsabilités des contrôleurs de données (l'organisation) et des sous-traitants de données (le fournisseur d'email) dans le traitement des données personnelles. Ces accords doivent inclure des dispositions pour la gestion des violations de données, spécifiant comment les données personnelles doivent être traitées et garantissant la confidentialité et la sécurité.

Comment le stockage local soutient la conformité au RGPD

L'architecture de Mailbird incarne des principes axés sur la confidentialité qui s'alignent bien avec les exigences du RGPD grâce au stockage local des données, à la collecte minimale de données, à des politiques de confidentialité transparentes et au contrôle des utilisateurs sur les données. Parce que Mailbird stocke tous les emails localement sur les appareils des utilisateurs plutôt que sur les serveurs de l'entreprise, cela minimise la collecte et le traitement des données—des exigences clés du RGPD.

L'entreprise ne peut pas accéder à vos emails même si elle y est légalement contrainte ou techniquement violée, car elle ne possède tout simplement pas l'infrastructure pour le faire. Pour les organisations nécessitant l'archivage des emails à des fins de conformité, la compatibilité de Mailbird avec les solutions d'archivage d'entreprise permet une intégration fluide sans perturber les workflows, permettant aux organisations de maintenir des politiques unifiées de chiffrement, de conservation et de contrôle d'accès.

Sauvegarde et Récupération : Protéger les Données Email Tout en Préservant la Vie Privée

La prévention de la perte de données email représente une préoccupation cruciale pour les organisations où l'email constitue environ 75 % des données propriétaires et de la propriété intellectuelle selon Microsoft. Les cyberattaques et les suppressions accidentelles posent des risques significatifs pour les archives email.

La Stratégie de Sauvegarde 3-2-1

La documentation de sécurité de Microsoft recommande une approche complète de la protection des données suivant la règle de sauvegarde 3-2-1 : maintenir 3 copies de données (original plus 2 sauvegardes), stocker les copies sur 2 types de médias différents, garder 1 copie hors site, idéalement en mettant en œuvre 1 copie immuable ou hors ligne, et vérifier l'absence d'erreurs de récupérabilité de sauvegarde par des tests réguliers. Cette approche offre une défense contre les attaques de ransomwares où les systèmes compromis chiffrent toutes les données accessibles, les prenant en otage jusqu'à ce que les victimes paient les demandes d'extorsion.

Avantages de la Sauvegarde sur Stockage Local

Les clients email de stockage local comme Mailbird permettent des approches de sauvegarde simples. Les données email stockées localement sur vos appareils personnels restent sous votre contrôle direct, permettant la mise en œuvre de stratégies de sauvegarde personnalisées, y compris des disques durs externes, du stockage sur réseau local, des services de sauvegarde dans le cloud, ou des combinaisons de ceux-ci. Vous pouvez choisir vos méthodes de sauvegarde, niveaux de chiffrement et emplacements de stockage plutôt que de compter sur les politiques de sauvegarde des fournisseurs de nuage.

Cependant, ce contrôle nécessite un entretien actif : vous devez mettre en œuvre et tester les procédures de sauvegarde avant qu'elles ne deviennent nécessaires, établir des horaires de sauvegarde réguliers, et vérifier que les sauvegardes peuvent être restaurées avec succès lorsque nécessaire. Mailbird prend en charge les protocoles IMAP, POP3 et Microsoft Exchange, vous permettant de sauvegarder les emails via la rétention du serveur de votre fournisseur email ou via des logiciels de sauvegarde locaux.

Sécurité du travail à distance : accès aux emails au-delà du bureau

Le passage au travail à distance et hybride a transformé les exigences en matière d'accès sécurisé aux emails en dehors des environnements de bureau traditionnels. Vous devez soutenir le travail depuis des bureaux à domicile, des cafés, des aéroports et d'autres lieux nécessitant un accès à des communications critiques pour l'entreprise tout en vous protégeant contre les menaces de sécurité au niveau du réseau.

Défis de la sécurité du travail à distance

Les spécialistes de la confidentialité et de la sécurité de Harvard identifient que le travail à distance présente des défis de sécurité uniques, notamment l'exposition à des réseaux non sécurisés, les risques de sécurité physique avec des appareils portables, les infections potentielles par des logiciels malveillants sur les ordinateurs personnels et les fuites de données via des appareils personnels ou des réseaux domestiques non sécurisés. Les réseaux Wi-Fi publics présentent des risques particulièrement importants, car les attaquants sur le même réseau peuvent intercepter des communications non chiffrées, injecter du contenu malveillant ou rediriger les utilisateurs vers des sites Web frauduleux.

Protection VPN pour l'accès aux emails à distance

Les réseaux privés virtuels (VPN) créent une protection essentielle pour l'accès aux emails à distance. Un VPN établit un tunnel chiffré entre votre appareil et le serveur VPN de l'organisation ou le fournisseur d'accès Internet, chiffrant tout le trafic réseau pour empêcher toute interception par quiconque surveillant le réseau partagé. Lors de l'accès à des emails depuis des réseaux Wi-Fi publics, l'utilisation systématique d'un VPN chiffre la connexion, protégeant les communications contre l'interception.

Cependant, les VPN ne traitent que de la sécurité au niveau du réseau ; ils ne vous protègent pas des logiciels malveillants sur vos appareils ou des attaques de phishing qui exploitent le comportement humain plutôt que les vulnérabilités techniques. L'architecture de stockage local de Mailbird s'aligne bien avec les exigences d'accès à distance sécurisé, car les données des emails restent sur vos appareils plutôt que d'être synchronisées avec des serveurs cloud, maintenant le contrôle des données dans des environnements de travail distribués.

Meilleures Pratiques d'Implémentation : Construire une Stratégie d'Email Multi-Appareils Sécurisée

La mise en œuvre d'un accès email sécurisé sur plusieurs appareils nécessite une stratégie réfléchie qui équilibre sécurité, confidentialité et convivialité. Voici les étapes essentielles à suivre pour protéger votre email tout en maintenant la productivité.

Bases de la Gestion des Mots de Passe

Les bases impliquent l'établissement de mots de passe uniques et complexes pour chaque compte email. Les recherches modernes en matière de sécurité recommandent fortement de ne pas réutiliser les mots de passe sur plusieurs comptes. Les gestionnaires de mots de passe ont évolué d'outils de commodité optionnels en infrastructures de sécurité essentielles, vous permettant de maintenir des mots de passe cryptographiquement forts et uniques pour chaque compte tout en n'ayant à mémoriser qu'un seul mot de passe principal.

Étapes de Configuration de la Confidentialité

Vous devez désactiver le chargement automatique des images distantes et des accusés de réception dans les paramètres de Mailbird, empêchant ainsi les expéditeurs d'emails de suivre le moment où les messages sont ouverts. Vous devez évaluer soigneusement les intégrations d'applications tierces, en accordant uniquement les permissions nécessaires et en auditant régulièrement les services connectés pour supprimer les applications inutilisées. Mailbird vous fournit des contrôles pour vous désinscrire des statistiques d'utilisation des fonctionnalités, de la collecte de données diagnostiques et de la transmission de télémétrie sans affecter la fonctionnalité email essentielle.

Combinaison de Stockage Local et de Chiffrement

Pour une confidentialité maximale avec la gestion de plusieurs comptes, vous devez connecter Mailbird à des fournisseurs d'email chiffrés comme ProtonMail, Mailfence ou Tuta. Cette combinaison offre un chiffrement de bout en bout au niveau du fournisseur associé à la sécurité de stockage local apportée par Mailbird, offrant une protection complète de la vie privée tout en maintenant les fonctionnalités de productivité et les avantages d'interface.

La fonctionnalité de boîte de réception unifiée de Mailbird aborde l'un des points de douleur les plus persistants qui poussent les utilisateurs à fuir les clients email basiques au profit d'alternatives plus sophistiquées. Plutôt que de vous forcer à suivre mentalement quel compte pourrait contenir un message spécifique ou à nécessiter un changement de contexte, Mailbird consolide les messages de plusieurs comptes en une seule interface intelligemment organisée tout en préservant la possibilité d'accéder aux vues des comptes individuels.

Questions Fréquemment Posées

Comment le stockage local des emails améliore-t-il la confidentialité par rapport aux emails basés sur le cloud ?

Le stockage local des emails change fondamentalement l'équation de la confidentialité en conservant vos données email exclusivement sur vos appareils personnels plutôt que sur des serveurs d'entreprise centralisés. Selon l'analyse de sécurité de Mailbird, cette architecture signifie que même si l'entreprise de clients email subit une violation de sécurité, vos messages email réels ne peuvent pas être compromis car ils n'ont jamais été sur les serveurs de l'entreprise. Vous conservez un contrôle direct sur vos données, décidant comment elles sont stockées, qui peut y accéder et quelles mesures de sécurité vous mettez en place autour d'elles. Cela représente un changement fondamental, passant d'un espoir que votre fournisseur de services email mette en œuvre une sécurité adéquate à une responsabilité directe de la protection de vos propres données par le biais de l'encryption et des pratiques de sécurité au niveau de l'appareil.

Puis-je utiliser Mailbird avec des fournisseurs d'email chiffrés comme ProtonMail ?

Oui, Mailbird est entièrement compatible avec les fournisseurs d'email chiffrés, y compris ProtonMail, Mailfence et Tutanota. Cette combinaison offre une protection de la vie privée particulièrement robuste en superposant l'architecture de stockage local de Mailbird avec le chiffrement de bout en bout mis en œuvre par ces fournisseurs. Vous bénéficiez d'un chiffrement protégeant le contenu du message même du fournisseur d'email lui-même, d'un stockage local garantissant que le fournisseur du client email ne peut pas accéder à vos messages, d'une authentification OAuth2 empêchant l'exposition du mot de passe dans des applications tierces, et la possibilité de gérer plusieurs comptes chiffrés via l'interface de boîte de réception unifiée de Mailbird. Cette approche hybride fournit une protection complète de la vie privée tout en maintenant les fonctionnalités de productivité et les avantages en matière d'expérience utilisateur qui rendent Mailbird précieux pour la gestion de plusieurs comptes.

Quelle est la différence entre le chiffrement du transport (TLS) et le chiffrement de bout en bout ?

La sécurité des couches de transport (TLS) chiffre la connexion entre votre client email et les serveurs email pendant la transmission, protégeant ainsi les messages pendant leur voyage à travers les réseaux. Cependant, comme l'expliquent les spécialistes de la sécurité, le TLS ne fournit qu'un chiffrement en transit—une fois les données atteignant le serveur email, elles deviennent non chiffrées et accessibles à quiconque ayant accès au serveur, y compris le fournisseur de services lui-même. Le chiffrement de bout en bout met en œuvre une protection fondamentalement différente en veillant à ce que le contenu des messages reste chiffré depuis l'expéditeur pendant la transmission jusqu'au stockage du destinataire, seul l'expéditeur et le destinataire prévu détiennent les clés de déchiffrement. Avec le chiffrement de bout en bout utilisant des normes comme OpenPGP ou S/MIME, même le serveur email ne peut pas lire le contenu de votre message. Pour les communications professionnelles courantes, le TLS offre une protection adéquate contre les attaques au niveau du réseau, mais pour les communications hautement sensibles, le chiffrement de bout en bout représente la norme d'or.

Comment puis-je protéger mes emails contre les pixels de suivi ?

Les pixels de suivi sont des images invisibles de un pixel insérées dans des emails HTML qui transmettent des informations aux expéditeurs lorsque vous ouvrez des messages. Des recherches montrent que plus de 50 % des emails contiennent ces mécanismes de suivi, collectant des données sur le moment où vous ouvrez les messages, votre emplacement approximatif, des informations sur votre appareil et des comportements. La protection la plus efficace consiste à désactiver le chargement automatique des images dans les paramètres de votre client email. Lorsque le chargement automatique des images est désactivé, les pixels de suivi ne peuvent pas exécuter leur fonction de surveillance car votre client email ne demande jamais l'image au serveur de l'expéditeur, empêchant ainsi la transmission de données. Dans Mailbird, vous pouvez configurer ces paramètres de manière globale pour désactiver le chargement d'images pour tous les emails, ou implémenter des règles par expéditeur qui autorisent le chargement d'images uniquement pour les contacts de confiance tout en bloquant les images des expéditeurs inconnus. Ce simple changement de configuration réduit considérablement votre exposition à la surveillance par email.

L'utilisation d'un VPN protège-t-elle mes emails lorsque je travaille à distance ?

Un réseau privé virtuel (VPN) offre une protection essentielle pour l'accès aux emails à distance en créant un tunnel chiffré entre votre appareil et le serveur VPN, chiffrant tout le trafic réseau pour empêcher son interception par quiconque surveillant des réseaux partagés. Les spécialistes de la sécurité de Harvard recommandent d'utiliser toujours un VPN lors de l'accès aux emails depuis des réseaux Wi-Fi publics dans des cafés, des aéroports ou des hôtels, car ces réseaux présentent des risques significatifs pour l'interception de communications non chiffrées. Cependant, il est important de comprendre que les VPN ne traitent que la sécurité au niveau du réseau—ils protègent les données en transit, mais ne vous protègent pas contre les logiciels malveillants déjà présents sur votre appareil, les attaques de phishing exploitant le comportement humain ou les vulnérabilités de sécurité dans le service email lui-même. Pour une protection complète, vous devriez combiner l'utilisation d'un VPN avec d'autres mesures de sécurité, y compris l'authentification à deux facteurs sur tous les comptes email, la mise à jour régulière de votre système d'exploitation et de votre client email avec des correctifs de sécurité, et l'utilisation de clients email avec des architectures de stockage local qui minimisent l'exposition des données aux violations centralisées.

Comment Mailbird gère-t-il l'authentification multi-facteurs à travers plusieurs comptes ?

Mailbird repose sur les mises en œuvre de l'authentification à deux facteurs de vos fournisseurs d'email connectés plutôt que de fournir son propre système 2FA. Lorsque vous activez la 2FA sur Gmail, Outlook, Yahoo, ProtonMail ou d'autres services email, ces protections d'authentification restent pleinement actives lorsque vous accédez aux comptes via Mailbird. Cette approche architecturale signifie que vous devez activer la 2FA sur tous les comptes email connectés pour garantir une protection complète. Mailbird met également en œuvre des normes modernes d'authentification OAuth2, ce qui signifie que l'application ne stocke jamais vos mots de passe localement, mais reçoit plutôt des jetons d'authentification temporaires de la part des fournisseurs d'email. Cette approche basée sur les jetons offre une sécurité améliorée par rapport aux anciens clients email qui stockaient des mots de passe dans des fichiers locaux potentiellement vulnérables, et permet un contrôle d'accès granulaire où vous pouvez facilement révoquer l'accès de Mailbird à des comptes spécifiques sans changer vos mots de passe. Pour une sécurité maximale, vous devriez utiliser des applications d'authentification comme Google Authenticator ou Authy, ou des clés de sécurité matérielles comme YubiKey si vos fournisseurs d'email les prennent en charge.

Quelle stratégie de sauvegarde devrais-je utiliser avec le stockage local des emails ?

Avec le stockage local des emails, vous prenez directement la responsabilité de la protection de vos données grâce à des procédures de sauvegarde complètes. La documentation de sécurité de Microsoft recommande de suivre la règle de sauvegarde 3-2-1 : maintenir trois copies de vos données (l'original plus deux sauvegardes), stocker des copies sur deux types de supports différents (comme le disque dur de votre ordinateur plus un disque dur externe), et conserver une copie hors site (comme une sauvegarde cloud chiffrée ou une sauvegarde physique stockée à un autre endroit). Vous devriez également implémenter une copie immuable ou isolée qui ne peut pas être modifiée ou chiffrée par des attaques de ransomware, et vérifier régulièrement que vos sauvegardes peuvent être restaurées avec succès. Avec l'architecture de stockage local de Mailbird, vous pouvez implémenter des stratégies de sauvegarde personnalisées incluant des disques durs externes, du stockage réseau local, des services de sauvegarde cloud chiffrés, ou des combinaisons de ceux-ci. L'essentiel est de développer et de maintenir votre stratégie de sauvegarde avant qu'elle ne devienne nécessaire—des sauvegardes programmées régulièrement avec des tests de restauration périodiques garantissent que vous pouvez récupérer vos données email si votre appareil principal échoue, est volé, ou est compromis par des logiciels malveillants.