Ralentissement régional des e-mails perturbe Gmail, Outlook et Yahoo : la crise d'infrastructure de 2026 expliquée

Entre fin 2025 et début 2026, des millions de personnes ont connu des défaillances d'e-mails simultanées sur Gmail, Microsoft Outlook, Yahoo Mail et Comcast. Il ne s'agissait pas de simples pannes isolées, mais de modifications systémiques de l'infrastructure causant des erreurs d'authentification, des échecs de synchronisation et des perturbations de communication. Cette analyse explique ce qui s'est passé, pourquoi les fournisseurs ont apporté ces changements et comment protéger votre e-mail.

Si vous avez rencontré des échecs de synchronisation des e-mails soudains, des erreurs d'authentification ou des interruptions complètes de communication au cours de l'année écoulée, vous n'êtes pas seul. Entre fin 2025 et début 2026, des millions d'utilisateurs d'e-mails dans le monde ont fait face à des défaillances d'infrastructure sans précédent affectant simultanément Gmail, Microsoft Outlook, Yahoo Mail et Comcast Email. Ce qui semblait initialement n'être que des problèmes techniques isolés s'est révélé être une transformation systémique redéfinissant le fonctionnement des e-mails à l'échelle mondiale.

Ces disruptions ont laissé des professionnels aux prises avec des invitations de calendrier manquantes, des communications professionnelles retardées et des échecs d'authentification survenant sans avertissement. Pour de nombreux utilisateurs, l'aspect le plus frustrant a été le manque d'explications claires : un jour, votre e-mail fonctionnait parfaitement, le lendemain, il a tout simplement cessé de se synchroniser entre les appareils.

Cette analyse complète examine ce qui s'est passé, pourquoi les principaux fournisseurs ont mis en œuvre ces changements et, surtout, comment vous pouvez protéger vos communications par e-mail contre de futures défaillances d'infrastructure.

Ce qui s'est passé : Une chronologie des échecs de synchronisation des e-mails

La crise des e-mails s'est déroulée en trois vagues distinctes, chacune affectant différents aspects de l'infrastructure des e-mails et laissant les utilisateurs en quête de solutions.

Décembre 2025 : L'effondrement de l'IMAP de Comcast

Le 6 décembre 2025, l'infrastructure IMAP de Comcast a connu des pannes de connectivité généralisées empêchant les utilisateurs de synchroniser les e-mails entrants via des clients de messagerie tiers. Selon une analyse détaillée des experts en infrastructure de messagerie, des utilisateurs à travers le Maryland, l'Oregon, le Texas, et de nombreux autres lieux ont signalé une incapacité soudaine à accéder à leur e-mail via Microsoft Outlook, Thunderbird et des applications mobiles.

Le schéma de défaillance sélective a révélé quelque chose de critique : l'accès aux webmails via les navigateurs fonctionnait normalement, tandis que les connexions IMAP pour recevoir des e-mails échouaient complètement. Ce schéma de diagnostic indiquait des changements de configuration côté serveur plutôt que des problèmes avec des clients de messagerie individuels. La défaillance n'a pas affecté les connexions SMTP pour l'envoi d'e-mails, qui ont continué à fonctionner normalement.

Pour les utilisateurs qui avaient compté sur les e-mails de Comcast pendant des décennies, la perturbation s'est avérée particulièrement dévastatrice. Le timing coïncidait avec le plan annoncé par Comcast de cesser son service de messagerie indépendant et migrer les utilisateurs vers l'infrastructure de Yahoo Mail, créant d'énormes défis opérationnels alors que des centaines de connexions de sites web et de comptes en ligne nécessitaient des mises à jour.

Janvier 2026 : La panne d'infrastructure de Microsoft 365

Le 22 janvier 2026, Microsoft a connu une panne majeure affectant Outlook, l'e-mail Microsoft 365, Teams et d'autres services cloud pendant les heures de bureau aux États-Unis. Selon l'analyse des pannes de Microsoft 365 par des experts en sécurité des e-mails, la perturbation a rapidement touché les écoles, les bureaux gouvernementaux et les entreprises comptant sur Outlook pour leurs opérations quotidiennes.

Microsoft a confirmé publiquement le problème et a attribué la perturbation à "une partie de l'infrastructure de service en Amérique du Nord" qui "ne traitait pas le trafic comme prévu." La panne a duré environ deux heures, mais l'impact s'est étendu bien au-delà de l'interruption immédiate alors que les utilisateurs découvraient que leurs données e-mail stockées localement étaient inaccessibles sans connectivité cloud.

Selon l'analyse post-incident de Microsoft, la panne résultait d'un augmentation de la charge de service pendant la maintenance d'un sous-ensemble d'infrastructure hébergée en Amérique du Nord. En termes simples, Microsoft effectuait une maintenance sur les serveurs de messagerie principaux, qui auraient dû rediriger automatiquement le trafic vers des systèmes de secours. Cependant, ces systèmes de secours manquaient de capacité suffisante pour gérer la charge complète, devenant submergés et échouant de manière catastrophique.

Novembre 2025 à Mars 2026 : La vague de renforcement de l'authentification

La perturbation la plus significative n'est pas venue d'une seule panne mais d'un changement coordonné dans la façon dont les principaux fournisseurs gèrent l'authentification des e-mails. À partir de novembre 2025, Gmail a fondamentalement transformé les avertissements éducatifs en rejet actif des messages non conformes au niveau du protocole SMTP.

Selon des recherches approfondies sur la crise de l'authentification des e-mails, ce changement signifiait que les messages provenant de domaines sans alignement SPF, DKIM et DMARC appropriés ne recevaient plus de seconde chance dans les dossiers de spam - ils étaient entièrement rejetés, n'atteignant jamais l'infrastructure de Google sous une forme récupérable.

Google a achevé l'élimination de l'authentification basique pour Gmail le 14 mars 2025, forçant tous les clients de messagerie à mettre immédiatement en œuvre l'authentification OAuth 2.0. Pendant ce temps, Microsoft a commencé à éliminer l'authentification basique pour SMTP AUTH le 1er mars 2026, avec une application complète atteignant le 30 avril, 2026. Ce calendrier échelonné a créé des scénarios particulièrement difficiles pour les professionnels gérant des comptes des deux fournisseurs.

Pourquoi cela est arrivé : les forces qui redéfinissent l'infrastructure email

Comprendre pourquoi ces disruptions se sont produites nécessite d'examiner trois changements fondamentaux dans la philosophie et l'implémentation de l'infrastructure email.

Le passage de la politique "Filtrer d'abord" à "Rejeter d'abord"

Depuis des décennies, les fournisseurs d'email dirigeaient les messages échouant aux vérifications d'authentification vers les dossiers de spam, permettant aux destinataires de récupérer des messages légitimes mal classés comme une soupape de sécurité. Cette approche architecturale a changé fondamentalement à partir de 2024, lorsque des fournisseurs tels que Gmail, Microsoft et Yahoo ont adopté le rejet immédiat des messages non conformes au niveau du protocole SMTP.

Selon des recherches sur la délivrabilité des emails couvrant les tendances 2024-2025, Gmail a mis en œuvre sa phase de renforcement en novembre 2025, transformant fondamentalement son approche d'avertissements éducatifs en rejet actif au niveau du protocole. L'entreprise a priorisé la qualité de l'engagement plutôt que le volume élevé, ce qui signifie que les messages provenant de domaines sans configurations d'authentification appropriées n'ont plus reçu aucune opportunité de livraison.

Cette transition binaire de l'échec doux (redirection vers le dossier spam) au rejet dur (rejet au niveau du protocole SMTP) a créé des échecs de livraison sans précédent pour les organisations dont les configurations d'authentification étaient incomplètes ou mal alignées. Les recherches montrent que seulement 16 % des domaines ont mis en œuvre DMARC, laissant la grande majorité vulnérable tant aux attaques de falsification qu'aux échecs de livraison sous le nouveau régime de renforcement.

Transitions des protocoles d'authentification sans préavis adéquat

Le passage de l'authentification de base à OAuth 2.0 représente l'une des améliorations de sécurité les plus significatives de l'histoire de l'email, mais le calendrier de mise en œuvre a créé d'énormes défis opérationnels pour les utilisateurs et les organisations.

Selon la documentation officielle de transition de Google, l'entreprise a terminé la retraite de l'authentification de base pour Gmail le 14 mars 2025, obligeant tous les clients email à mettre en œuvre immédiatement l'authentification OAuth 2.0 sans exception. De nombreuses applications et appareils email n'ont jamais mis en œuvre le support OAuth 2.0 et ne peuvent pas être mis à jour pour ajouter cette fonctionnalité, laissant les utilisateurs soudainement bloqués hors de leurs comptes.

L'approche de Microsoft a différé de manière significative, créant une confusion supplémentaire. La documentation SMTP AUTH de Microsoft indique que l'entreprise a commencé à réduire l'utilisation de l'authentification de base pour SMTP AUTH le 1er mars 2026, avec une application complète atteignant le 30 avril 2026. Ce calendrier échelonné signifiait que les clients email avaient besoin du support OAuth 2.0 pour Gmail immédiatement, tandis que les comptes Microsoft continuaient de fonctionner avec l'authentification de base pendant plusieurs mois supplémentaires, créant des situations de configuration impossibles où la mise à jour des clients pour supporter Gmail endommagerait les comptes Microsoft.

Limites de connexion IMAP comme mécanismes de restriction cachés

Au-delà des problèmes d'infrastructure spécifiques aux fournisseurs, les limites de connexion IMAP représentent une cause fréquemment négligée mais significative des retards de synchronisation des e-mails affectant les utilisateurs à travers plusieurs fournisseurs d'email.

Selon une analyse technique des problèmes de synchronisation des dossiers email, chaque client email utilise généralement plusieurs connexions IMAP simultanément, certains clients utilisant cinq connexions ou plus par défaut. Lorsque les utilisateurs exécutent plusieurs applications email sur plusieurs appareils — comme accéder aux emails via webmail, clients de bureau et applications mobiles simultanément — ils peuvent rapidement dépasser la limite de connexion de leur fournisseur.

Yahoo limite les connexions IMAP simultanées à aussi peu que cinq connexions, tandis que Gmail permet jusqu'à quinze. Lorsque les limites de connexion sont dépassées, l'accès peut ralentir ou s'arrêter complètement, entraînant des erreurs de délai qui ressemblent à des pannes de serveur. Cependant, celles-ci représentent un throttling au niveau du protocole plutôt que de véritables pannes d'infrastructure.

Le défi de diagnostic réside dans la manière dont ces violations de limite de connexion produisent des messages d'erreur indiscernables des véritables problèmes de serveur, amenant les utilisateurs et les professionnels du support à poursuivre des chemins de dépannage incorrects. Les implications calendaire s'avèrent particulièrement sévères car la synchronisation des événements de calendrier repose sur les mêmes connexions IMAP que la récupération des messages email. Lorsque les limites de connexion IMAP sont dépassées, les invitations de calendrier ne se synchronisent pas, les mises à jour des réunions des organisateurs ne se propagent pas aux calendriers, et les notifications de rappel ne peuvent pas se déclencher.

Variations Régionales : Comment l'Infrastructure de Courriel Diffère Globale

L'impact des changements dans l'infrastructure de courriel varie considérablement selon les régions géographiques, reflétant les différences dans la maturité de l'infrastructure, les cadres réglementaires et la concentration des fournisseurs.

Amérique du Nord : Haute Performance avec Risque de Concentration

L'Amérique du Nord continue de représenter la région mondiale avec la meilleure performance de délivrabilité des courriels, avec des taux de placement dans les boîtes de réception d'environ 87,9 %. Selon des repères de délivrabilité des courriels complets, cet avantage régional découle de l'adoption forte des standards d'authentification, y compris SPF, DKIM et DMARC, principalement poussée par la domination de Gmail et de Microsoft 365 dans la région.

Cependant, cet avantage masque une vulnérabilité significative : la dépendance de la région à des fournisseurs centralisés signifie que les pannes d'infrastructure chez les principaux fournisseurs créent des perturbations disproportionnées. Lorsque Microsoft 365 a connu sa panne de janvier 2026, l'impact a été ressenti simultanément dans les écoles, les bureaux gouvernementaux et les entreprises, car tant d'organisations dépendent d'un seul fournisseur pour des communications critiques.

Le CAN-SPAM Act aux États-Unis et le CASL au Canada imposent tous deux des protocoles clairs d'opt-in et de désinscription qui encouragent de meilleures pratiques d'expéditeur tout en pénalisant une mauvaise hygiène et les domaines non vérifiés. Ces cadres réglementaires, combinés à l'application de l'authentification au niveau du fournisseur, ont créé un environnement de conformité où les expéditeurs légitimes sont de plus en plus confrontés à des barrières techniques à la livraison.

Europe : Les Règlementations sur la Confidentialité Créent un Filtrage Plus Strict

Le taux moyen de délivrabilité en Europe reste inférieur à environ 80,2 %, reflétant des lois sur la confidentialité plus strictes et des seuils d'engagement plus élevés fixés par des fournisseurs comme Gmail, Outlook et GMX. Les marketeurs de l'Union Européenne signalent des taux de rebond et de désinscription plus élevés à mesure que les destinataires se désengagent, indiquant un filtrage des boîtes de réception plus strict conforme aux principes centrés sur l'utilisateur du RGPD.

Le Règlement Général sur la Protection des Données impose une exigence de prise de contact basée sur l'autorisation qui modifie fondamentalement la façon dont le marketing par courriel fonctionne par rapport à l'approche plus flexible de l'Amérique du Nord. Les organisations opérant sur les marchés nord-américains et européens doivent mettre en œuvre des cadres de conformité doubles—le modèle d'opt-out du CAN-SPAM pour l'Amérique du Nord combiné aux exigences d'opt-in du RGPD pour l'Europe—créant une complexité opérationnelle qui entraîne souvent des erreurs de configuration d'authentification lorsque l'infrastructure s'étend sur plusieurs régions.

Asie-Pacifique : La Plus Large Variation de Performance

La région Asie-Pacifique présente la plus large variation de performance de délivrabilité au niveau mondial. L'Inde présente des défis particulièrement significatifs avec un taux de délivrabilité d'environ 69,8 %, reflétant des problèmes d'infrastructure, y compris des IP partagées, une authentification inconstante et un filtrage variable des FAI. En revanche, la Chine atteint environ 92,7 % de délivrabilité, soutenue par des écosystèmes de courriel réglementés par l'État et un trafic indésirable international limité.

Ces variations régionales dramatiques reflètent des différences fondamentales dans la maturité de l'infrastructure, les régions en développement rencontrant une complexité accrue autour de la configuration de l'authentification et de la gestion de la réputation des IP partagées. Le contraste entre l'écosystème de courriel réglementé de la Chine et l'infrastructure fragmentée de l'Inde révèle comment l'implication gouvernementale dans l'infrastructure de courriel peut soit améliorer soit fragmenter la performance de délivrabilité.

L'impact réel sur les utilisateurs : au-delà des interruptions techniques

Bien que les explications techniques aident à comprendre ce qui s'est passé, l'histoire réelle réside dans la manière dont ces changements d'infrastructure ont affecté le travail quotidien et les communications des utilisateurs.

Communications professionnelles perturbées

Pour les professionnels qui dépendent de l'e-mail pour des communications d'affaires essentielles, les défaillances d'infrastructure ont créé des interruptions en cascade qui allaient bien au-delà des messages manquants. Les invitations au calendrier n'ont pas pu se synchroniser, les mises à jour des réunions des organisateurs ne se sont pas propagées aux calendriers et les notifications de rappel n'ont pas pu se déclencher car les applications de calendrier ne pouvaient pas récupérer les données d'événement dont elles avaient besoin.

Les utilisateurs ont signalé l'absence de réunions importantes et de délais parce que leurs clients de messagerie ne pouvaient plus synchroniser les données du calendrier. Le modèle de défaillance sélective — où certains comptes fonctionnaient pendant que d'autres échouaient — a créé des situations particulièrement frustrantes où des professionnels gérant plusieurs comptes de messagerie se retrouvaient incapables de prédire quelles communications arriveraient avec succès.

Complexité de l'authentification qui submerge les utilisateurs non techniques

La transition vers OAuth 2.0, bien qu' nécessaire pour la sécurité, a créé d'énormes défis pour les utilisateurs sans expertise technique. De nombreux utilisateurs ont découvert que leur e-mail avait soudainement cessé de fonctionner sans comprendre pourquoi ou comment le réparer. L'obligation de générer des mots de passe d'application via les paramètres de sécurité du compte fournisseur s'est révélée particulièrement difficile, beaucoup d'utilisateurs négligeant ou peinant à compléter cette étape.

Les appareils de bureau, y compris les scanners et les imprimantes multifonctions qui envoient des e-mails, ont rencontré des défis particuliers, car de nombreux anciens appareils ne peuvent pas être mis à jour pour supporter OAuth 2.0 et nécessitent soit un remplacement, soit des solutions alternatives. Les organisations gérant un grand nombre de ces appareils ont découvert que la transition OAuth imposait des exigences d'investissement en capital significatives pour remplacer une infrastructure qui avait précédemment fonctionné sans problème.

Perte d'accès à l'e-mail lors des pannes de fournisseur

La panne de Microsoft 365 en janvier 2026 a révélé une vulnérabilité critique dans l'architecture d'e-mail exclusivement cloud : les utilisateurs ayant un accès e-mail uniquement cloud se sont retrouvés complètement bloqués, incapables d'accéder à des messages historiques ou à des communications actuelles pendant la période de panne.

Cela contrastait fortement avec les utilisateurs qui avaient des clients de messagerie maintenant des copies locales complètes des messages, qui ont conservé l'accès à leur historique de courriels même lorsque la synchronisation avec les serveurs cloud a échoué. Cette différence architecturale s'est avérée inestimable pour les professionnels qui avaient besoin de se référer à des communications précédentes ou de continuer à travailler pendant les interruptions d'infrastructure.

Solutions et stratégies : protéger vos communications par e-mail

Comprendre les problèmes représente seulement le premier pas. Mettre en œuvre des solutions pratiques garantit que vos communications par e-mail restent fiables malgré les changements d'infrastructure en cours.

Mettez en place une authentification des e-mails appropriée immédiatement

Les organisations doivent considérer l'authentification des e-mails comme une infrastructure de base, et non comme une réflexion après coup en informatique. Selon l'analyse des exigences en matière d'authentification des e-mails, l'action immédiate devrait inclure l'audit de chaque système qui envoie des e-mails depuis votre domaine, vérifier que SPF inclut tous les expéditeurs légitimes, activer la signature DKIM sur Microsoft 365 et Google Workspace, et déplacer DMARC de la surveillance à une politique d'application une fois que l'alignement est vérifié.

Configurer un reporting afin que vous puissiez voir les échecs avant que les clients ne les ressentent représente un pas critique vers la résilience opérationnelle. Les recherches montrent que seulement 16 % des domaines ont mis en place DMARC, laissant la grande majorité vulnérable à la fois aux attaques par usurpation et aux échecs de livraison sous le nouveau régime d'application.

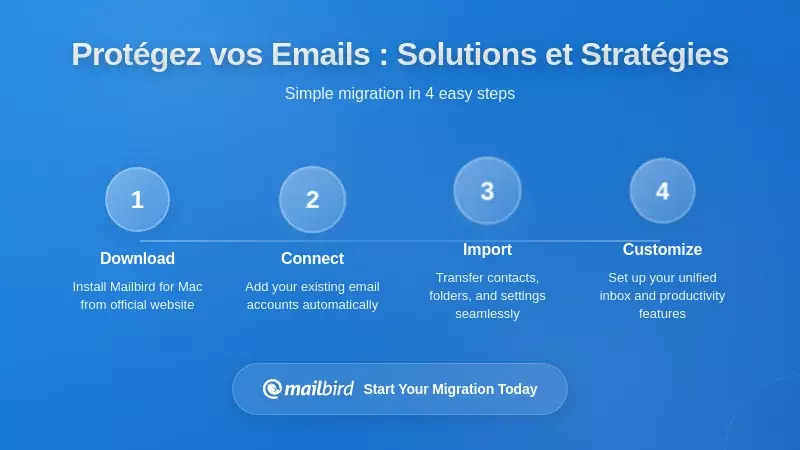

Choisissez des clients de messagerie avec une résilience intégrée

Les perturbations de synchronisation généralisées ont révélé que l'architecture des clients de messagerie influence profondément la résilience lors des pannes d'infrastructure. Les clients maintenant un stockage de messagerie local, mettant en œuvre une prise en charge automatique de l'OAuth 2.0, et consolidant plusieurs comptes de messagerie dans des interfaces unifiées se sont avérés significativement plus résilients que les solutions uniquement cloud.

Mailbird répond aux défis de résilience révélés par les pannes d'infrastructure des e-mails grâce à plusieurs avantages architecturaux. L'application consolide Microsoft 365, Gmail, Yahoo Mail et d'autres comptes IMAP dans une interface unique, permettant un passage immédiat à des comptes alternatifs lorsqu'un fournisseur rencontre des pannes d'infrastructure—sans nécessiter que les utilisateurs changent d'applications ou réapprennent les interfaces.

De manière critique, Mailbird maintient des copies locales complètes des messages, offrant un accès continu à l'historique des e-mails même lorsque la synchronisation avec les serveurs cloud échoue. Lors des pannes de Microsoft 365 documentées en janvier 2026, les utilisateurs ayant un accès uniquement cloud se sont retrouvés complètement verrouillés tandis que les utilisateurs de Mailbird ont conservé l'accès à leurs archives de messages stockées localement.

Les clients de messagerie modernes gérant automatiquement l'OAuth 2.0 éliminent la complexité qui a frappé les applications héritées encore dépendantes de l'authentification de base. Pour les professionnels qui ne peuvent se permettre de manquer des communications critiques, sélectionner une infrastructure de messagerie qui offre plusieurs couches de redondance—y compris le stockage local, le support multi-fournisseurs, et une gestion robuste des notifications—représente non seulement une commodité mais une nécessité opérationnelle.

Gérez les limites de connexion IMAP de manière proactive

Comprendre et gérer les limites de connexion IMAP empêche de nombreux problèmes de synchronisation avant qu'ils ne se produisent. Chaque client de messagerie utilise généralement plusieurs connexions IMAP simultanément, et exécuter plusieurs applications sur plusieurs appareils peut rapidement dépasser les limites du fournisseur.

Les stratégies pratiques incluent la consolidation de l'accès aux e-mails via un client unique de boîte de réception unifiée plutôt que d'exécuter plusieurs applications simultanément, configurer les clients de messagerie pour utiliser moins de connexions simultanées lorsque cela est possible, et surveiller les modèles d'utilisation des connexions pour identifier quand vous approchez des limites du fournisseur.

Lorsque vous rencontrez des retards de synchronisation ou des erreurs de délai d'attente, vérifier si vous avez dépassé les limites de connexion devrait être l'une de vos premières étapes de diagnostic. De nombreux "problèmes de serveur" apparents représentent en réalité un throttling des limites de connexion qui se résout une fois que vous réduisez le nombre de connexions simultanées.

Mettre en œuvre la redondance des e-mails et la planification de basculement

La planification de la continuité des activités doit explicitement prendre en compte les pannes des fournisseurs de messagerie aux côtés d'autres pannes d'infrastructure. Lorsque de grands fournisseurs comme Microsoft 365 connaissent des pannes d'infrastructure affectant des millions d'utilisateurs, les organisations utilisant des solutions de messagerie uniquement cloud font face à une perturbation complète de la communication.

Les stratégies de redondance pratiques incluent le maintien de comptes avec plusieurs fournisseurs de messagerie plutôt que de dépendre entièrement d'un seul fournisseur, utiliser des clients de messagerie qui prennent en charge plusieurs comptes simultanément afin de pouvoir changer de fournisseur immédiatement lorsqu'un rencontre des problèmes, et maintenir des copies locales de données critiques d'e-mail afin de pouvoir accéder aux communications historiques pendant les pannes des fournisseurs.

Pour les organisations où le courrier électronique représente un canal de communication essentiel pour les affaires, la mise en œuvre de services de continuité des e-mails conçus pour les scénarios de panne fournit un accès continu aux e-mails et à la livraison de messages même lorsque les fournisseurs principaux rencontrent des interruptions prolongées.

Comprendre la limitation des e-mails : ce que c'est et comment la détecter

La limitation des e-mails représente l'un des aspects les plus mal compris de l'infrastructure moderne des e-mails, pourtant il est essentiel de la comprendre pour diagnostiquer les problèmes de livraison.

Ce que signifie réellement la limitation des e-mails

Selon une analyse complète des experts en infrastructure e-mail, la limitation des e-mails signifie limiter intentionnellement le nombre d'e-mails envoyés dans un laps de temps spécifique. Cela peut se produire de votre côté via votre serveur d'envoi ou votre fournisseur de services de messagerie, ou du côté du destinataire par des fournisseurs de services Internet protégeant leurs utilisateurs.

Lorsque le système détecte une tentative de livraison qui dépasse le seuil acceptable, le résultat est un e-mail différé, des retards ou des messages d'erreur comme "limite de fréquence dépassée." Chaque fournisseur de services de messagerie a des limites, et la plupart des outils de marketing par e-mail appliquent une limitation par défaut, surtout si vous utilisez une adresse IP partagée.

Les scénarios de refus les plus courants des FAI impliquent des boîtes aux lettres des destinataires pleines, des serveurs de réception manquant de ports ouverts pour recevoir des e-mails, ou des serveurs de réception ne reconnaissant pas l'adresse IP d'envoi. Lorsque les FAI limitent vos e-mails, vous recevez généralement un message disant quelque chose comme "La boîte aux lettres de l'utilisateur est pleine" ou "L'utilisateur reçoit des e-mails à un rythme trop élevé en ce moment, veuillez réessayer plus tard."

Détection de la limitation dans votre infrastructure e-mail

La limitation ne se manifeste pas toujours avec un avertissement ou un grand drapeau rouge, mais des signes de diagnostic incluent une livraison retardée sur votre liste, des écarts étranges dans les taux d'ouverture qui ne suivent pas votre timing habituel, certains utilisateurs recevant des e-mails longtemps après d'autres même au sein de la même base de données d'e-mails, et des messages d'état comme "en file d'attente," "en attente," ou "différé" dans votre outil d'envoi.

Vous pouvez également examiner les journaux de rebond ou les rapports SMTP, le tableau de bord de votre campagne à l'intérieur de la plateforme, et les en-têtes de message si vous envoyez manuellement ou via une intégration personnalisée. Certains systèmes affichent les horodatages des tentatives de livraison par lot, et si vous remarquez de longs écarts entre ces horodatages, vous êtes probablement confronté à des e-mails limités.

Si vous voyez des rebonds temporaires pour des raisons inconnues, particulièrement liés aux délais d'attente ou au greylisting, c'est un autre signe subtil que le côté récepteur vous ralentit. Plus vous envoyez d'e-mails, plus il est important de détecter ces schémas tôt—la limitation est souvent invisible, mais les symptômes laissent une trace.

Prévention et gestion des problèmes de limitation

Pour prévenir la limitation des e-mails, les experts recommandent de planifier l'envoi des e-mails sur une période prolongée, de segmenter les e-mails par domaine ou de diviser les listes en plusieurs parties, de séparer le trafic des e-mails marketing et transactionnels pour maintenir les réputations indépendantes, et d'envoyer les e-mails à des horaires plus précoces pour respecter votre date d'achèvement.

De nombreuses plateformes utilisent une limitation intégrée pour protéger vos modèles d'envoi, faisant partie de la façon dont elles gardent vos campagnes de marketing par e-mail à l'abri des problèmes et dans des boîtes de réception réelles. Si vous voyez de petits retards entre les lots, c'est généralement un signe que le système fonctionne comme il se doit.

Ce qui devient compliqué, c'est quand vous n'avez pas prévu la limitation. Si vous gérez un trafic d'e-mail transactionnel comme les réinitialisations de mot de passe ou les confirmations de commande, le timing est important et les retards peuvent nuire à l'expérience utilisateur. Vous devriez également examiner de plus près si vous voyez des messages d'erreur fréquents ou des pauses de livraison qui durent des heures au lieu de minutes, car cela pourrait être un signe de blocages plus stricts ou de faible confiance.

Risques de Concentration de l'Infrastructure : L'Étude de Cas Cloudflare

Les disruptions de l'infrastructure de messagerie sont survenues dans un contexte plus large de concentration de l'infrastructure internet qui crée des vulnérabilités systémiques.

L'Interruption de Service Cloudflare de Novembre 2025

En novembre 2025, une interruption de service significative chez Cloudflare a déclenché des problèmes de disponibilité généralisés sur internet, affectant les sites web, les API et les plateformes SaaS qui dépendent du fournisseur pour la résolution DNS, la livraison de contenu et la protection périmétrique. Selon l'analyse officielle de Cloudflare après l'incident, l'incident a résulté d'un bug logiciel dans la logique de génération d'un fichier de fonctionnalité de Gestion des Bots qui a dépassé les paramètres de taille attendus.

L'interruption a débuté à 11:20 UTC et a duré environ 6 heures jusqu'à la résolution à 17:06. Le logiciel avait une limite sur la taille du fichier de fonctionnalité qui était inférieure à son double, provoquant un échec du logiciel. Plutôt que de gérer gracieusement le fichier surdimensionné, le proxy principal de Cloudflare a commencé à déclencher des erreurs pour tout trafic dépendant de la fonctionnalité de gestion des bots.

L'impact s'est révélé immédiat et visible : en quelques minutes, un pourcentage significatif des services dépendants de Cloudflare surveillés renvoyait des erreurs HTTP 5xx indiquant des échecs de traitement côté serveur plutôt que des problèmes de connectivité réseau. Les organisations ont réagi différemment : certaines ont exécuté un basculement DNS pour contourner Cloudflare et servir directement depuis leur propre infrastructure, acceptant le compromis de la disponibilité restaurée contre la perte des services de Cloudflare.

Leçons pour la Résilience de l'Infrastructure de Messagerie

Selon une analyse de cybersécurité examinant les risques de concentration de l'infrastructure, ce qui était clairement frappant concernant l'incident de Cloudflare était la rapidité avec laquelle une défaillance en amont s'est propagée à des organisations plus ou moins non liées. La dépendance à un seul service externe pour plusieurs fonctions critiques crée des conditions de défaillance en cascade qui sont difficiles à atténuer en temps réel.

En effet, la "commodité" architecturale a silencieusement remplacé la diversité architecturale. Cette consolidation simplifie les opérations et améliore la performance dans des conditions normales, mais elle réduit également la capacité d'une organisation à se dégrader gracieusement lorsque un fournisseur rencontre des problèmes.

Les échecs de disponibilité des tiers peuvent avoir un impact commercial équivalent aux incidents de sécurité, même en l'absence de compromission. Le risque de concentration augmente lorsque plusieurs fonctions critiques sont déléguées à un seul fournisseur. La planification de la continuité des activités doit explicitement prendre en compte les pannes des fournisseurs en amont, pas seulement les pannes internes. La véritable résilience dépend de la compréhension des dépendances externes qui sont devenues des points de défaillance uniques.

À Venir : L'Avenir de l'Infrastructure Email

Les perturbations de l'infrastructure de 2025 et début 2026 ne représentent pas des incidents isolés mais plutôt une transformation fondamentale de la manière dont l'infrastructure email fonctionne et comment les fournisseurs équilibrent sécurité, délivrabilité et expérience utilisateur.

Application Continue de l'Authentification

Le passage à une application stricte de l'authentification se poursuivra et devrait probablement s'accélérer. Les fournisseurs ont clairement indiqué que l'ère des politiques de livraison d'emails permissives est définitivement terminée. Les organisations qui n'ont pas encore mis en œuvre des configurations SPF, DKIM et DMARC appropriées feront face à des échecs de livraison croissants à mesure que les mécanismes d'application deviennent plus sophistiqués.

Cependant, cette application crée paradoxalement de nouvelles vulnérabilités. Des attaques de phishing sophistiquées abusent de plus en plus des infrastructures cloud et SaaS légitimes pour délivrer du contenu malveillant, sapant ainsi les défenses basées sur la réputation et les hypothèses de confiance des utilisateurs. Au lieu de se fier à des serveurs manifestement malveillants ou des domaines jetables, les acteurs malveillants hébergent de plus en plus de pages de phishing, de charge utile et de redirections sur des plateformes réputées telles que les fournisseurs de stockage cloud et les entreprises d'hébergement bien connues.

Évolution de l'Architecture des Clients Email

Les échecs d'infrastructure ont révélé que l'architecture des clients email influence profondément l'expérience utilisateur lors des perturbations des fournisseurs. L'industrie devrait connaître une évolution continue vers des clients offrant une meilleure résilience grâce à un stockage local, un support multi-fournisseurs, et une adaptation automatique des protocoles.

La décision de Microsoft de supprimer le support IMAP du Nouvel Outlook pour Windows représente une tendance inquiétante vers des protocoles propriétaires et le verrouillage des fournisseurs. Cependant, le retour négatif des utilisateurs face à cette décision suggère que la demande pour des normes ouvertes et l'interopérabilité reste forte.

Maturation de l'Infrastructure Régionale

La performance en matière de délivrabilité des emails continuera probablement de s'améliorer dans les régions en développement à mesure que l'infrastructure mûrit et que l'adoption de l'authentification augmente. Cependant, le défi fondamental d'équilibrer l'application de la sécurité avec la délivrabilité légitime des emails persistera dans toutes les régions.

Les organisations opérant à l'échelle mondiale doivent continuer à gérer la complexité des différentes exigences régionales, des réglementations sur la confidentialité et des politiques des fournisseurs. L'ère des approches d'infrastructure email à taille unique est révolue, remplacée par le besoin de stratégies multi-régionales sophistiquées qui tiennent compte des variations locales de la qualité des infrastructures et des cadres réglementaires.

Questions Fréquemment Posées

Pourquoi mon e-mail a-t-il soudainement cessé de se synchroniser en décembre 2025 ?

Les échecs de synchronisation des e-mails soudains en décembre 2025 ont principalement résulté des pannes de connectivité généralisées de l'infrastructure IMAP de Comcast à partir du 6 décembre 2025. Selon les résultats de l'enquête, des utilisateurs de plusieurs régions géographiques ont signalé une incapacité soudaine à synchroniser les e-mails entrants via des connexions IMAP, tandis que l'accès aux webmails à travers les navigateurs fonctionnait normalement. Ce schéma d'échec sélectif indiquait des changements de configuration côté serveur liés à la migration prévue de Comcast vers l'infrastructure de Yahoo Mail. De plus, de nombreux utilisateurs ont dépassé les limites de connexion IMAP en exécutant plusieurs applications de messagerie sur plusieurs appareils simultanément, Yahoo limitant les connexions simultanées à seulement cinq, tandis que Gmail en permet jusqu'à quinze.

Qu'est-ce qu'OAuth 2.0 et pourquoi en ai-je besoin pour mon e-mail ?

OAuth 2.0 représente un protocole d'authentification moderne qui offre une sécurité considérablement meilleure que l'ancienne méthode d'authentification basique. Google a terminé la retraite de l'authentification basique pour Gmail le 14 mars 2025, obligeant tous les clients de messagerie à mettre en œuvre l'authentification OAuth 2.0, tandis que Microsoft a commencé à appliquer cette exigence le 30 avril 2026. La transition améliore la sécurité en permettant aux applications d'accéder à votre e-mail sans stocker votre mot de passe réel, mais en utilisant des jetons d'accès temporaires qui peuvent être révoqués en cas de compromission. Cependant, de nombreuses applications de messagerie et anciens appareils n'ont jamais mis en œuvre le support OAuth 2.0 et ne peuvent pas être mis à jour, contraignant les utilisateurs à soit passer à des clients de messagerie compatibles avec OAuth, soit générer des mots de passe spécifiques aux applications via les paramètres de sécurité de leur compte fournisseur.

Comment puis-je éviter de perdre l'accès à mes e-mails pendant les pannes de fournisseur ?

La stratégie la plus efficace pour maintenir l'accès aux e-mails pendant les pannes de fournisseur consiste à utiliser un client de messagerie qui conserve des copies locales complètes de vos messages plutôt que de dépendre entièrement d'un accès uniquement cloud. Pendant la panne de Microsoft 365 en janvier 2026, les utilisateurs ayant un accès uniquement cloud à leurs e-mails se sont retrouvés complètement bloqués, tandis que ceux possédant des clients de messagerie maintenant un stockage local ont conservé l'accès à leur historique d'e-mails. Mailbird s'attaque spécifiquement à cette vulnérabilité en maintenant des copies locales complètes des messages et en consolidant plusieurs fournisseurs de messagerie dans une seule interface, permettant un passage immédiat à des comptes alternatifs lorsqu'un fournisseur connaissant des pannes d'infrastructure. En outre, maintenir des comptes avec plusieurs fournisseurs de messagerie plutôt que de dépendre entièrement d'un seul fournisseur offre une redondance qui s'avère inestimable lors de perturbations prolongées.

Qu'est-ce que SPF, DKIM et DMARC, et pourquoi sont-ils importants maintenant ?

SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) et DMARC (Domain-based Message Authentication, Reporting, and Conformance) représentent des normes d'authentification des e-mails qui vérifient si les messages proviennent réellement des domaines qu'ils prétendent représenter. À partir de novembre 2025, Gmail a fondamentalement changé en route les messages non conformes vers les dossiers de spam pour les rejeter activement au niveau du protocole SMTP, ce qui signifie que les messages provenant de domaines sans authentification appropriée n'atteignent jamais les destinataires sous aucune forme. Microsoft et Yahoo ont mis en œuvre des exigences comparables, créant un environnement d'application des règles d'authentification coordonné. Des recherches montrent que seulement 16 % des domaines ont mis en œuvre DMARC, laissant la grande majorité vulnérable aux échecs de livraison. Les organisations doivent immédiatement auditer chaque système qui envoie des e-mails depuis leur domaine, vérifier que SPF inclut tous les expéditeurs légitimes, activer la signature DKIM et passer la politique DMARC de la surveillance à l'application.

Pourquoi certains de mes comptes e-mail fonctionnent-ils tandis que d'autres échouent dans la même application ?

Cette situation frustrante résulte généralement des calendriers de transition des protocoles d'authentification échelonnés mis en œuvre par différents fournisseurs. Google a terminé la retraite de l'authentification basique pour Gmail le 14 mars 2025, nécessitant immédiatement le support OAuth 2.0, tandis que Microsoft a continué à autoriser l'authentification basique pour SMTP AUTH jusqu'au début de 2026, avec une application complète atteignant le 30 avril 2026. Cela signifiait que les clients de messagerie avaient besoin d'une prise en charge OAuth 2.0 pour Gmail immédiatement, tandis que les comptes Microsoft continuaient à fonctionner avec l'authentification basique pendant plusieurs mois supplémentaires. Les organisations gérant à la fois des comptes Gmail et Microsoft 365 se sont retrouvées incapables de mettre à jour leurs clients de messagerie parce que la mise à jour pour prendre en charge l'exigence OAuth 2.0 de Gmail casserait les comptes Microsoft qui s'appuyaient encore sur l'authentification basique. La solution consiste à utiliser des clients de messagerie modernes comme Mailbird qui gèrent automatiquement OAuth 2.0 pour tous les fournisseurs, éliminant la complexité qui a affligé les applications héritées.